from cryptography.fernet import Fernet

key = Fernet.generate_key()

cipher = Fernet(key)

text = b"Tajna zprava"

encrypted = cipher.encrypt(text)

decrypted = cipher.decrypt(encrypted)

print(encrypted)

print(decrypted)Kryptografie – základy a principy

1. Úvod do kryptografie

Co je kryptografie?

Kryptografie je obor zabývající se:

ochranou informací

utajením obsahu zpráv

ověřením identity

zajištěním integrity dat

Základní pojmy

Plaintext – původní zpráva

Ciphertext – zašifrovaná zpráva

Šifrování – převod plaintext → ciphertext

Dešifrování – převod ciphertext → plaintext

Klíč – tajná informace určující výsledek šifrování

Algoritmus – matematický postup šifrování

Cíle kryptografie

Důvěrnost (Confidentiality)

Integrita (Integrity)

Autentizace (Authentication)

Nepopiratelnost (Non-repudiation)

2. Symetrická kryptografie

Princip

Stejný klíč pro šifrování i dešifrování

Klíč musí být bezpečně předán oběma stranám

Výhody

Rychlá

Vhodná pro velké objemy dat

Nevýhody

Problém distribuce klíče

Nutnost zabezpečeného kanálu pro předání klíče

Příklady algoritmů

Cesarova šifra

AES

DES (historický)

3DES

ChaCha20

Ukázka (Python – AES s knihovnou cryptography)

3. Asymetrická kryptografie

Princip

Dvojice klíčů:

veřejný klíč (public key)

soukromý klíč (private key)

Co zašifruje jeden klíč, může dešifrovat pouze druhý

Využití

Šifrování komunikace

Digitální podpis

SSL/TLS

Výhody

Není potřeba sdílet tajný klíč

Umožňuje digitální podpis

Nevýhody

Pomalejší než symetrická kryptografie

Příklady algoritmů

RSA

ECC (Elliptic Curve Cryptography)

ElGamal

Hybridní šifrování

V praxi se používá kombinace:

Asymetrická kryptografie → výměna symetrického klíče

Symetrická kryptografie → samotný přenos dat

Např. HTTPS.

4. Hashovací funkce

Co je hash?

Hashovací funkce:

převádí data libovolné délky

na pevně dlouhý otisk (hash)

Vlastnosti:

deterministická

rychlá

odolná vůči kolizím

jednosměrná

Co je hash?

Příklady hash funkcí

MD5 (nedoporučený)

SHA-1 (nedoporučený)

SHA-256

SHA-3

BLAKE2

Ukázka (Python)

import hashlib

text = b"heslo123"

hash_value = hashlib.sha256(text).hexdigest()

print(hash_value)Použití hash funkcí

Ukládání hesel

Kontrola integrity souborů

Digitální podpis

Blockchain

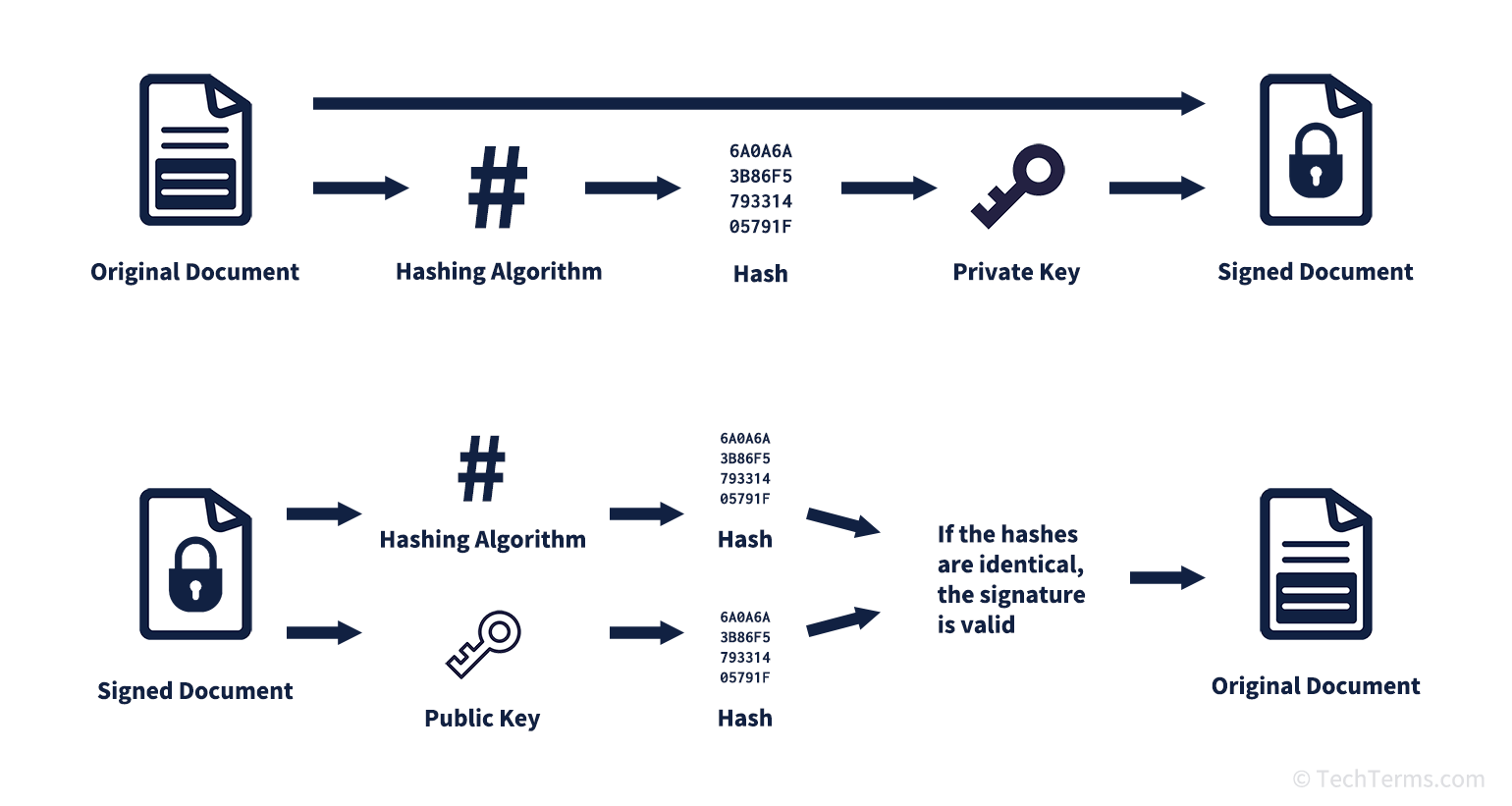

5. Digitální podpis

Princip

Vytvoří se hash dokumentu

Hash se zašifruje soukromým klíčem

Ověření probíhá pomocí veřejného klíče

Zajišťuje:

Autenticitu

Integritu

Nepopiratelnost

Princip

6. Certifikáty a PKI

PKI (Public Key Infrastructure)

Systém důvěry založený na:

certifikačních autoritách (CA)

digitálních certifikátech

Digitální certifikát obsahuje:

veřejný klíč

identitu vlastníka

podpis CA

dobu platnosti

PKI (Public Key Infrastructure)

HTTPS a TLS

Využívá asymetrickou kryptografii

Po navázání spojení přechází na symetrickou

7. Blockchain

Co je blockchain?

Distribuovaná databáze

Řetězec bloků

Každý blok obsahuje hash předchozího bloku

Struktura bloku

Data

Timestamp

Hash předchozího bloku

Proč je blockchain bezpečný?

Změna jednoho bloku změní všechny následující hashe

Nutnost přepočítat celý řetězec

Konsenzuální mechanismy

Využití

Kryptoměny

Smart contracts

Decentralizované aplikace

8. Útoky na kryptografii

Typy útoků

Brute force

Dictionary attack

Man-in-the-middle

Replay attack

Post-kvantová kryptografie

Kvantové počítače ohrožují RSA a ECC

Vývoj nových algoritmů odolných vůči kvantovým útokům

9. Praktické zásady bezpečnosti

Nepoužívat zastaralé algoritmy

Používat dostatečně dlouhé klíče

Používat osvědčené knihovny

Nesnažit se implementovat kryptografii „ručně“

Pravidelně aktualizovat software

10. Shrnutí

Symetrická kryptografie → rychlá, problém distribuce klíče

Asymetrická kryptografie → řeší výměnu klíče

Hash → integrita a jednosměrnost

Digitální podpis → ověření identity

Blockchain → distribuovaná důvěra

Otázky k diskusi

Proč se v HTTPS používá hybridní šifrování?

Proč není MD5 bezpečný?

Jak by šel napadnout blockchain?

Jaké jsou výhody ECC oproti RSA?